고정공지

(자유게시판에서 질문 금지) 질문하신 유저는 통보 없이 "계정정리" 될수 있습니다.

놀이터 일간 추천 베스트 |

놀이터 일간 조회 베스트 |

보안 소식 “Are you Happy?” 3.20·한수원 사태 北 해커들, 연합작전 개시

보안 소식 “Are you Happy?” 3.20·한수원 사태 北 해커들, 연합작전 개시

작성자: ordo 조회 수: 115 PC모드

[단독] “Are you Happy?” 3.20·한수원 사태 北 해커들, 연합작전 개시

북한 추정 해커조직, 사이버무기 활용된 MS 워드 취약점 악용해 공격

이슈메이커스랩 ‘사이버전 연구센터’에서 27일 공격 정황 포착

하드 파괴 후 “Are you Happy?” 문구...한수원 때는 “Who Am I?”

[보안뉴스 권 준 기자] 지난 27일 북한 추정 해커조직이 북한관련 인사들을 타깃으로 최신 MS 워드 취약점을 악용한 사이버 공격을 감행한 것으로 알려졌다.

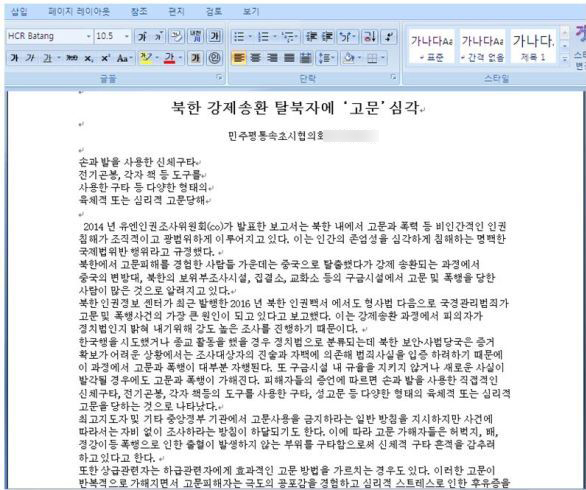

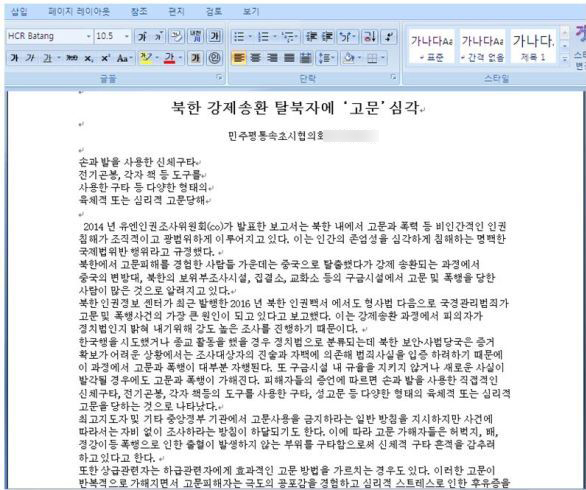

사이버전 악성코드 전문 추적·연구그룹인 이슈메이커스랩이 운영하는 ‘사이버전 연구센터’에 따르면 북한 추정 해커조직은 북한관련 인사들에게 ‘북한 강제송환 탈북자에 ‘고문’ 심각’이라는 제목의 MS 워드 첨부파일에 악성코드를 숨겨 이메일을 발송했다.

이들이 악용한 취약점은 MS에서 지난 4월 패치한 워드문서 취약점인 ‘CVE-2017-0199’으로, 원래 러시아에서 사이버무기로 활용하던 제로데이 취약점이 공개되자, 이를 가져다가 활용하고 있는 것으로 보인다.

사이버전 연구센터 측은 “북한 추정 해커조직이 기존 한글 취약점을 악용한 공격이 어렵게 되면서 워드 취약점을 사용하고 있는 것으로 보인다”며, “해당 워드 취약점은 모든 오피스 버전에 해당되고 패치가 나온 지 얼마 되지 않아 패치 안한 사람이 많기 때문에 감염될 확률이 높을 것”이라고 우려했다.

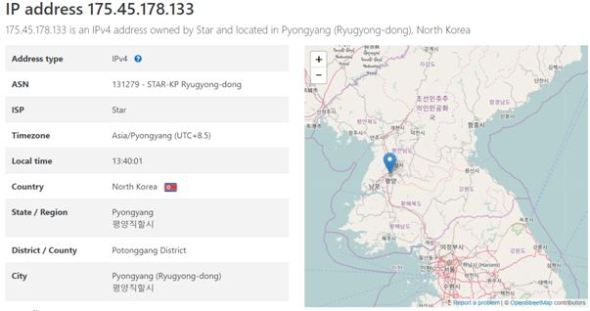

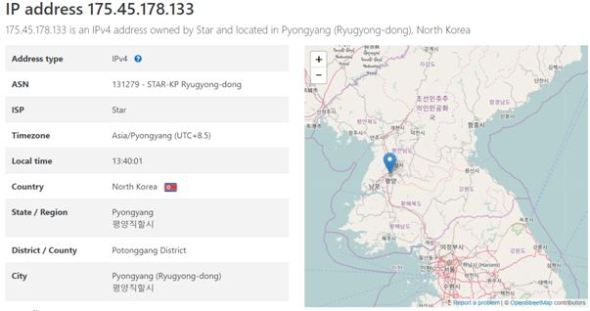

이번 사이버공격은 지난 2014년 한수원 해킹사건을 일으킨 북한 정찰총국의 C팀과 2013년 3.20사이버테러를 저지른 B팀의 연합작전의 일환으로 알려졌다. 이번 공격이 북한 소행으로 추정되는 첫 번째 근거는 해당 악성코드 유포 조직을 추적한 결과 아래와 같이 평양시 류경동에 위치한 북한 IP(175.45.178.133)를 사용하고 있는 것으로 드러났다는 점이다.

이들 조직이 유포한 악성코드는 문서 열람 시 취약점을 통해서 악성코드를 PC에 설치하며 일반 PC의 경우 클라우드 서버로 각종 주요 문서들을 RAR로 압축해 탈취해가는 것으로 분석됐다.

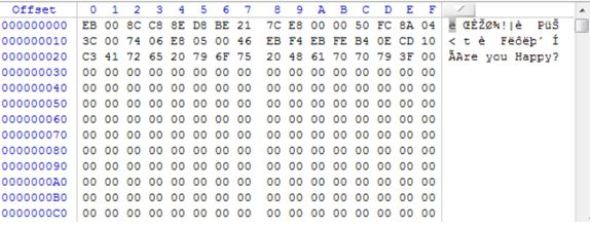

또한, 가상머신을 사용하는 PC에서는 하드파괴 악성코드를 동작시켜서 하드를 파괴하고 부팅 시 메시지를 출력하며, 악성코드 개발 시 하드 파티션을 지운다는 의미의 ErasePartition.pdb을 사용하는 것으로 나타났다.

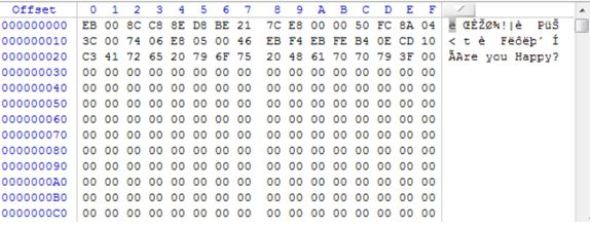

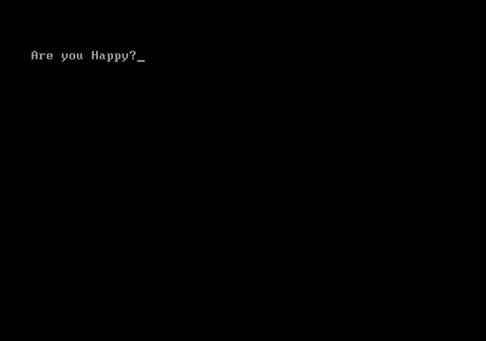

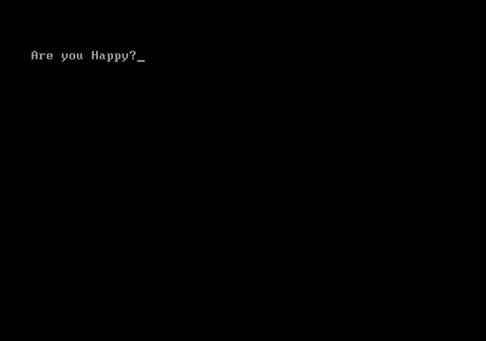

특히, 가상머신에서 해당 문서 열람 시 하드 MBR 영역에 아래와 같이 “Are you Happy?”라는 문자열이 출력되도록 변조했다. 과거 한수원 해킹 공격 때는 “Who Am I?”라는 문자를 사용한 바 있다.

이슈메이커스랩 ‘사이버전 연구센터’에서 27일 공격 정황 포착

하드 파괴 후 “Are you Happy?” 문구...한수원 때는 “Who Am I?”

[보안뉴스 권 준 기자] 지난 27일 북한 추정 해커조직이 북한관련 인사들을 타깃으로 최신 MS 워드 취약점을 악용한 사이버 공격을 감행한 것으로 알려졌다.

사이버전 악성코드 전문 추적·연구그룹인 이슈메이커스랩이 운영하는 ‘사이버전 연구센터’에 따르면 북한 추정 해커조직은 북한관련 인사들에게 ‘북한 강제송환 탈북자에 ‘고문’ 심각’이라는 제목의 MS 워드 첨부파일에 악성코드를 숨겨 이메일을 발송했다.

▲ 이메일로 전달된 악성 워드 문서[자료: 이슈메이커스랩 사이버전 연구센터]

이들이 악용한 취약점은 MS에서 지난 4월 패치한 워드문서 취약점인 ‘CVE-2017-0199’으로, 원래 러시아에서 사이버무기로 활용하던 제로데이 취약점이 공개되자, 이를 가져다가 활용하고 있는 것으로 보인다.

사이버전 연구센터 측은 “북한 추정 해커조직이 기존 한글 취약점을 악용한 공격이 어렵게 되면서 워드 취약점을 사용하고 있는 것으로 보인다”며, “해당 워드 취약점은 모든 오피스 버전에 해당되고 패치가 나온 지 얼마 되지 않아 패치 안한 사람이 많기 때문에 감염될 확률이 높을 것”이라고 우려했다.

이번 사이버공격은 지난 2014년 한수원 해킹사건을 일으킨 북한 정찰총국의 C팀과 2013년 3.20사이버테러를 저지른 B팀의 연합작전의 일환으로 알려졌다. 이번 공격이 북한 소행으로 추정되는 첫 번째 근거는 해당 악성코드 유포 조직을 추적한 결과 아래와 같이 평양시 류경동에 위치한 북한 IP(175.45.178.133)를 사용하고 있는 것으로 드러났다는 점이다.

▲ 해당 악성코드 유포 조직 추적결과 평양시 류경동에 위치한 북한 IP(175.45.178.133)를 사용하고 있는 것으로 드러났다[자료: 이슈메이커스랩 사이버전 연구센터]

이들 조직이 유포한 악성코드는 문서 열람 시 취약점을 통해서 악성코드를 PC에 설치하며 일반 PC의 경우 클라우드 서버로 각종 주요 문서들을 RAR로 압축해 탈취해가는 것으로 분석됐다.

또한, 가상머신을 사용하는 PC에서는 하드파괴 악성코드를 동작시켜서 하드를 파괴하고 부팅 시 메시지를 출력하며, 악성코드 개발 시 하드 파티션을 지운다는 의미의 ErasePartition.pdb을 사용하는 것으로 나타났다.

특히, 가상머신에서 해당 문서 열람 시 하드 MBR 영역에 아래와 같이 “Are you Happy?”라는 문자열이 출력되도록 변조했다. 과거 한수원 해킹 공격 때는 “Who Am I?”라는 문자를 사용한 바 있다.

▲ 가상머신에서 해당 문서 열람 시 하드 MBR 영역에 “Are you Happy?”라는 문자열이 출력되도록 변조[자료: 이슈메이커스랩 사이버전 연구센터]

▲ 악성코드 감염 후 부팅 시 Are you Happy? 출력됨

이렇듯 우리나라 대선과 사드 전격 배치 등 민감한 시기에 맞춰 북한 추정 해커조직의 사이버전도 은밀하지만 강도 높게 진행되고 있다. 이에 북한 관련 전문가나 탈북 인사를 비롯해 모든 MS 워드 사용자들은 MS 워드의 패치 여부를 반드시 확인해야 하며, 북한 관련 내용을 포함한 의심스러운 워드 문서 첨부파일은 절대 클릭하지 말아야 한다.

한편, 이번 악성코드 유포 정황을 포착한 이슈메이커스랩(리더 Simon Choi)은 지난 2013년 3.20사이버테러를 감행한 해커조직의 실체를 최초로 파헤쳐 주목을 받은 사이버전 악성코드 전문 추적·연구그룹으로 현재 ‘사이버전 연구센터’를 운영하고 있다.

\출처: 보안뉴스

자료만 받아갈줄 아는 회원님들께, 개발자님들에게 최소한의 경우는 우리가 피드백으로 보답하는 겁니다

문제가 있던 없던 그동안 고생하신 것을 생각하여 피드백 작성을 부탁 드립니다

PC

PC

가전

가전

가전

가전

PC

PC

정보 감사합니다.