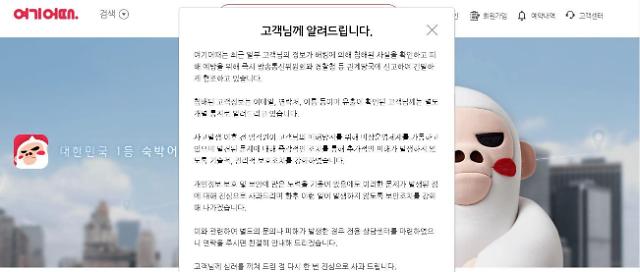

[사진= 여기어때 홈페이지]

최근 국내 최대 숙박O2O '여기어때'에 가입한 고객들의 정보가 유출되는 민감한 사건이 발생했습니다. 여기어때 가입자 91만명의 이름, 휴대전화번호와 숙박 이용정보 323만건이 새나간 것이지요.

시작은 "○월○일 ××(숙박업소명)서 즐거우셨나요" 등의 내용으로 성적 수치심을 유발하는 내용의 문자를 고객들이 받으면서 여기어때 홈페이지 등에 항의 글을 올리면서부터였습니다.

한 매체가 이를 보도하자, 여기어때는 급히 '외양간 고치기'에 나섰습니다.

"일부 고객님의 정보가 해킹에 의해 침해된 사실을 인지했으며, 즉시 경찰청, 방송통신위원회, 한국인터넷진흥원 등 관계당국에 신고해 수사 진행중입니다. 또한 해킹인지시점부터 전 임직원이 동원돼 비상운영체제를 가동하고 있으며, 2차 피해를 방지하기 위해 긴급대응 TF팀 구성, 침해 예상 경로점검, 보안장비 추가 도입 등 기술, 관리적으로 보안통제 대책을 강화했습니다." - 여기어때 입장 발표 中

조사 결과, 여기어때의 이번 해킹은 중국IP로, 해킹 수법은 'SQL인젝션' 공격이었다고 밝혔졌습니다. 이 공격은 해커가 정보를 탈취한 사실을 공개하기 전까지 피해 확인이 어렵지만, 가장 기초적인 공격방식이라는 게 보안업계의 중론입니다.

그런데 여기어때의 보안 취약성이 드러난 사건은 처음이 아니었습니다. 여기어때의 해명이 나온 이후 기자는 "여기어때 해킹 사건은 이미 12월에 화이트해커가 KISA 버그바운티에 개인정보 유출 취약점을 신고했었는데 또 해킹당한거라고 하네요"라는 제보를 듣게 됩니다.

이에 따르면 여기어때는 지난해 12월에도 개인정보 유출 건으로 정부로부터 시정조치를 받았습니다. '버그바운티' 즉, 보안업체의 보안취약성 신고로, 여기어때가 운영하는 '호텔 여기어때'의 도어락이 보안업체로부터 해킹당할 정도의 취약성이 확인된 것입니다.

이에 미래창조과학부 산하 한국인터넷진흥원(KISA)로부터 보안패치 조치를 받았습니다. 당시는 해커로부터의 해킹이 아니었기 때문에 호텔 여기어때의 피해는 크지 않았습니다.

솜방망이 처분이 오히려 화를 키운 셈입니다. 여기어때는 보안 강화에 대한 중요성을 느끼지 못했나봅니다. 몇 개월 지나지 않아 다시 해킹 사건이 벌어졌으니 말입니다. 보안업계는 이번 사건이 지난번 버그바운티를 통한 사례를 봤을 때 예고된 일이라고 지적합니다.

게다가 여기어때는 개인정보보호 인증 마크인 'e프라이버시'를 3개월간 무단으로 써 온 사실도 드러났습니다. 개인정보보호협회는 최근 위드이노베이션이 올해 'e프라이버시' 인증을 연장하지 않고 무단으로 웹사이에 마크를 사용해왔다고 밝혔습니다.

e프라이버시는 기업이 개인 정보를 취급하는 모든 활동에 대해 관련 법안을 근거로 9개 분야의 76개 통제 항목에 대해 개인정보보호협회에서 매년 심사를 거쳐 부여하는 개인정보보호 우수 사이트 인증 제도입니다. 위드이노베이션은 지난해 1월 1일 자로 e프라이버시 신규 인증을 취득했고, 지난해 12월 31일 자로 인증이 종료된 것이지요.

여기어때는 이제서야 "회사의 모든 자원을 투입해 시스템 보완 및 강력한 보안 인프라를 구축하겠다"고 말합니다. 제대로 소 잃고 외양간 고치는 격 아닌가요?

오늘도 여기어때를 한 번이라도 이용해 본 경험이 있는 소비자 91만명은 '나에게도 민망한 사생활 문자가 오지는 않을까' 불안해 하고 있습니다.

PC

PC

가전

가전

가전

가전

PC

PC

제대로나 고치면 다행이겠죠...ㅎ